Cuando se denuncia la circulación de un paquete masivo de información personal atribuida a múltiples fuentes públicas y privadas, el problema no es si hubo hackeo en un organismo determinado, sino que para una parte relevante de la ciudadanía la identidad se volvió explotable. Eso rompe algo mucho más valioso que una contraseña: rompe la percepción de control. Un país puede discutir política todos los días, pero lo que no puede normalizar es que millones sientan que su vida digital es un rompecabezas barato en manos ajenas. Como auditor, me interesa menos el show de los titulares y más la pregunta incómoda que viene detrás, esa que interroga si podemos demostrar con evidencia quién accede al dato, para qué, bajo qué controles y con qué responsabilidad cuando algo falla.

La discusión sobre si se vulneraron o no los sistemas oficiales puede ser técnicamente cierta en un perímetro estrecho y a la vez irrelevante en lo real. Hoy nos enfrentamos a una "arquitectura de la fuga" que opera en los puntos ciegos del Estado: el flujo de datos que sale de los organismos oficiales para alimentar concentradores privados de gestión de trabajo.

Es en este eslabón intermedio donde reside el riesgo sistémico; la estructura estatal puede estar intacta y sus alarmas en silencio, pero si el flujo se desvía hacia un depósito de terceros con la puerta entreabierta, la filtración ocurre y la información termina en la Dark Web sin que se active una sola alerta en el tablero de control público. Un comunicado oficial negando una intrusión no es un firewall, y un firewall sin auditoría de este ecosistema extendido de concentradores tampoco es control.

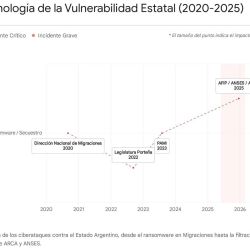

El daño más profundo de estas crisis no se mide en terabytes, se mide en lo social, pues la gente no entra en pánico por lo que no entiende, sino cuando entiende lo suficiente como para sentirse indefensa. No estamos ante incidentes aislados, sino frente a una cronología de la vulnerabilidad estatal perfectamente trazable que muestra una degradación clara y ascendente en el último lustro. Los datos son contundentes: lo que comenzó como incidentes de ransomware focalizados en la Dirección Nacional de Migraciones en 2020, pasando por la Legislatura Porteña en 2022 y el PAMI en 2023, ha escalado en 2025 hacia impactos críticos que comprometen infraestructuras como AFIP, ANSES y ARCA. La curva de impacto no es lineal, es exponencial; nos grita que la inseguridad digital dejó de ser un riesgo técnico manejable para convertirse en una condición de operación hostil donde el delito moderno no improvisa, sino que ejecuta sobre el individuo correcto usando información que solo un sistema debería haber protegido.

Este escenario ocurre bajo una presión regional que no admite ingenuidad. En mediciones recientes, se indicó que las organizaciones en América Latina enfrentan un volumen de incidentes semanales significativamente superior al promedio global, con una brecha del 39%.

Decir que esto es grave no alcanza; lo que define si maduramos es qué hacemos con el diagnóstico de una infraestructura que ha envejecido en silencio. Mientras tanto, el mundo está institucionalizando la seguridad con un pragmatismo brutal: los datos del ISO Survey 2024 revelan un salto del 104,49% interanual en certificados ISO/IEC 27001. El planeta no está hablando de seguridad por virtud, está montando sistemas verificables a velocidad de crisis porque entendió que la única defensa sostenible es la capacidad de demostrar control ante un mercado que ya no perdona la improvisación.

Existe una paradoja local que debemos resolver: el mercado argentino de ciberseguridad proyecta un crecimiento robusto —estimado en pasar de US$1.548 millones en 2024 a más de US$3.330 millones hacia 2033—, pero crecimiento de mercado no equivale a madurez institucional. Se puede duplicar la inversión y estar igual de vulnerable si se invierte sin arquitectura. Un Estado o una organización que quiera resolver esto de verdad debe asumir el dato como soberanía y cerrar la grieta más subestimada: el riesgo de terceros y los concentradores de datos, exigiendo que la seguridad sea una obligación contractual auditable todo el año.

Si usted tiene la responsabilidad de proteger activos, la pregunta no es si confía en su equipo, sino si puede responder con evidencia dónde están sus datos ahora mismo, si controla realmente a esos "concentradores" externos y si está preparado para reaccionar cuando la prevención falle. No vine a pelear con nadie, sino a poner el problema sobre la mesa en términos de gestión, porque el costo ya lo paga la ciudadanía y lo seguirá pagando si insistimos en discutir "si entraron" en lugar de demostrar "cómo controlamos". El Estado no tiene que prometer invulnerabilidad, eso sería vender una ilusión; tiene que poder demostrar gobierno, trazabilidad y mejora continua. La soberanía de los datos no se declama; se audita.

*Fernando Arrieta es Director Regional de G-CERTI Global Certification

También te puede interesar

por Fernando Arrieta

Comentarios