Toda empresa debe tener presente los riesgos de exponer toda su información y negocio en internet, y dada mi desviación técnica en ciberseguridad no me pude contener en dejar estos consejos básicos.

Evaluación y anticipación

Lo primero, y más importante, es asumir que siempre hay una vulnerabilidad, que nunca estamos 100% a salvo. No importa el tamaño de La empresa: toda organización necesita un protocolo de backup periódico, tanto online como offline, y un plan de contingencia robusto que permita anticipar La reacción del equipo frente a un posible ciberataque.

Por ejemplo, ayuda establecer un orden de sensibilidad de los datos que maneja la compañía y segmentar la red de tal forma que un sistema no permita acceder a otro. Si bien los daños son imposibles de evitar, hay mucho que se puede hacer para minimizarlos, por lo que es necesario evaluar qué tan preparado está el negocio para ello.

La ciberseguridad como inversión

La seguridad digital no es cuestión de corporaciones gigantes con miles de empleados: Las SMB y startups también son igual o más vulnerables a Los ciberataques. Entonces, implementa una estrategia de ciberseguridad adaptada a tu modelo de negocio para proteger tus recursos y La identidad de tus empleados, partners y proveedores. Esto incluye antivirus pagos, software legal y aplicaciones descargadas de sitios oficiales.

Capacitación interna

Realiza capacitaciones periódicas de ciberseguridad para todos los miembros de la empresa; si los lideres incorporan pequeñas acciones en pos de la ciberseguridad. esto servirá de ejemplo para el resto. y la ciberseguridad se convertirá en un hábito. Asegúrate de que los conceptos de phishing, spear phishing, malware y ransomware, entre otros, sean conocidos y todos sepan qué hacer si detectan un phishing en su bandeja de entrada de correo electrónico. Es importante instaurar políticas para contraseñas robustas, sin repetirlas en múltiples plataformas, ni escribirlas en lugares fáciles de encontrar.

Respuesta rápida

Informar a los empleados del plan de respuesta ante incidentes. Así como de los hechos alrededor de los distintos tipos de incidentes. sirve como recordatorio de su responsabilidad a la hora de mantener la confidencialidad y minimizar el riesgo de que la información llegue a fuentes externas por vías informales.

Identidad digital

Un sistema de identidad digital maduro debe permitir, por un lado, gestionar el ciclo de vida de un usuario, de manera transversal a todos los servicios digitales actuales y futuros y, por otro lado, controlar el acceso a los recursos de la organización con el objetivo de mitigar riesgos. Para ello es fundamental incorporar múltiples métodos de autenticación robusta (distinto a autenticación multifactor) que, asociados al comportamiento del usuario, sean compatibles con los distintos casos de uso implementados en nuestra empresa. La identidad digital debe ser, en este mundo en el que todo el tiempo aparecen nuevos canales digitales, aquello que permita tener un único punto de vista del usuario a través de los múltiples servicios que consume. Esto permitirá entender cuál es el camino natural para que el usuario pueda adaptarse y tener un mayor nivel de seguridad.

Trazabilidad del consentimiento

En los próximos años será cada vez más necesario para las empresas contar con un sistema que permita auditar el qué, el cómo y el cuándo del consentimiento brindado por un cliente/ciudadano/usuario. Tiene un rol clave no solo de cara al usuario, sino también en el cómo resguardar, en términos legales y reputacionales, lo que sucede dentro de la compañía, El sistema debe permitir la actualización de cualquier condición, así como revisar esa información en tiempo real cuando el usuario o regulador lo indique, o bien cuando la empresa necesite reforzar ese tipo de situaciones.

Prevención de fraude invisible

Esto marcará la diferencia en el momento en que un usuario elija entre un servicio digital y otro. A nivel negocio, el factor decisivo será la capacidad de entregarle previsibilidad al usuario sobre cómo puede operar y que podamos establecer políticas únicas basadas en el comportamiento propio de cada usuario. Un factor muy importante es que las políticas de prevención de fraude sean dinámicas y en tiempo real. También es necesario que el negocio sea quien lidere ese dinamismo.

Derecho al olvido

En relación con la trazabilidad, el derecho al olvido se convertirá en una característica indispensable de todo tipo de plataforma. El intercambio de información digital tendrá que implementar, de forma efectiva y sencilla, una funcionalidad para que cada usuario pueda elegir cuándo toma el control de su información y cuándo desea darse de baja de una plataforma o de un organismo. Desde el lado de las empresas que quieran vender bienes y servicios o bien, reconectarse con el usuario, el objetivo será identificarlo de forma anónima. En otras palabras, el gran desafío será generar un re-engagement con el usuario sin tomar sus datos confidenciales.

Resiliencia del negocio

Es algo que fue puesto a prueba durante la época de pandemia. ¿Cuántas empresas tenían calculado el costo de detener las operaciones durante un día? Se trata de un indicador que se está volviendo cada vez más crítico, y que todo director o jefe técnico, logístico o de supply chain debería tener bien claro para poder establecer una estrategia de ciberseguridad en conjunto con los especialistas.

Complejidad de los ataques

El grado de complejidad de los ataques ha demostrado, en el último tiempo, que no hay novedades: ransomware, phishing, spear phishing. Lo relevante tendrá que ver con la capacitación de los usuarios, de poder colaborar y generar un nuevo ciclo de capacitación interno. Si la organización ya sufrió un ataque y está segura de que detuvo el hackeo, es necesaria una revisión con el objetivo de discutir el plan de respuesta ante incidentes y decidir si requiere algún tipo de ajuste, basado en los errores de aquella primera vez. La comunicación con 1T es vital para asegurarse de que las vulnerabilidades ya explotadas no serán utilizadas nuevamente por los atacantes.

Riesgos por datos en la nube

Cada vez son más las empresas que trabajan con sus datos en la nube. Podríamos decir que es un elemento casi imprescindible para la transformación digital de los negocios en el mundo, porque entre sus beneficios encontramos ahorro en infraestructura o servidores, mejoras en el acceso, más agilidad en las tareas de ejecución y almacenamiento, entre otros.

Sin embargo, esta tendencia en alza trae también muchos riesgos relacionados a la ciberseguridad; especialmente si no se tienen en cuenta medidas preventivas acordes. Es ciento por ciento necesario cumplir con los estándares de seguridad para proteger los datos de los usuarios y la información de las empresas (activos más que valiosos) que está subida a la nube, para evitar la amenaza de ciberataques y el acceso irrestricto de terceros.

Utilización de redes seguras

El trabajo remoto, en constante crecimiento producto de la pandemia, ha generado mayor tráfico y conexiones desde perímetros ubicados fuera de la oficina. Esto, sin dudas, conlleva riesgos en el acceso a la red de las empresas. Por eso, cada compañía debe educar a sus empleados y fomentar el uso de redes seguras. Un ejemplo es la utilización de la VPN (Virtual Prívate Network) que consiste en una red privada a donde se conectan diferentes computadoras. de manera segura. Estas VPN requieren de la autenticación del usuario con nombre y contraseña, y pueden garantizar el intercambio seguro de datos entre la red principal y el equipo conectado de manera remota.

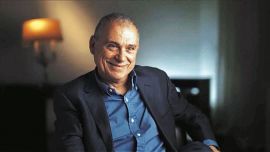

Por Sebastián Stranieri, fundador y CEO de VU. El anterior es un extracto de su libro -de descarga gratuita- “Ventas B2B para startups”, en el que desarrolla las etapas que llevan a una venta exitosa online.

También te puede interesar

por Sebastián Stranieri

Comentarios