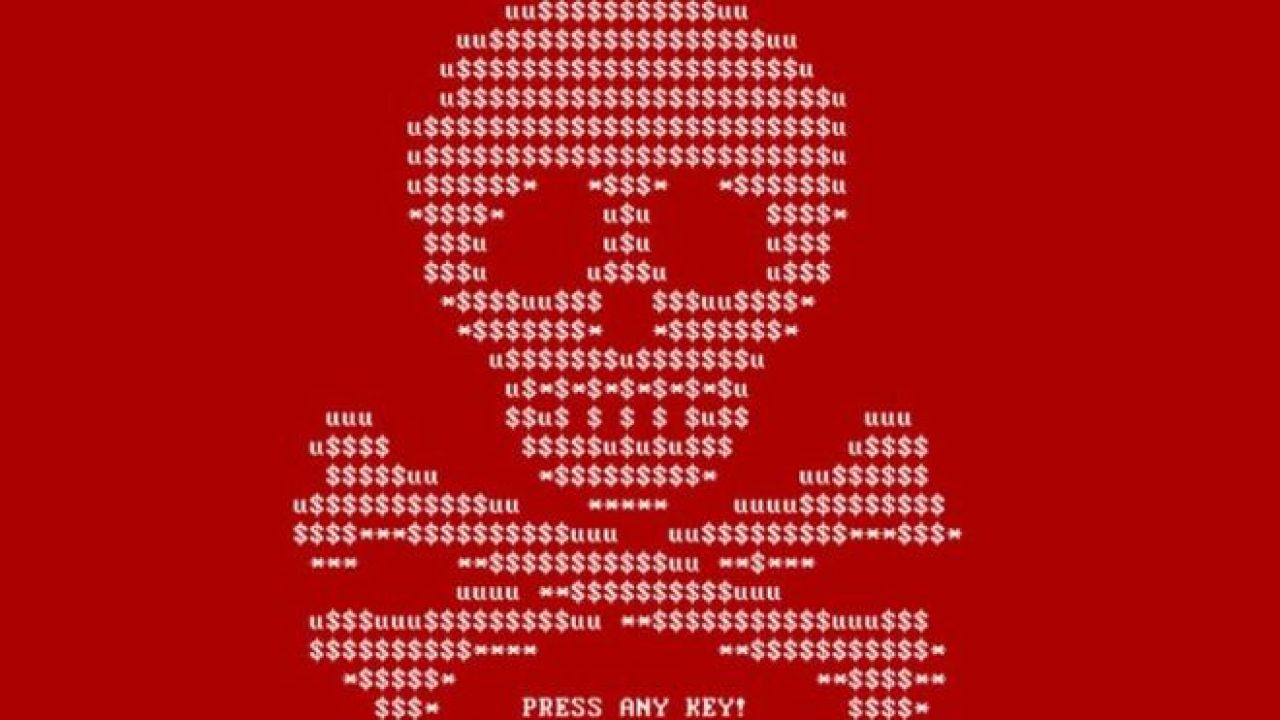

El virus que infectó al menos a 200 mil computadoras en todo el mundo la semana pasada está lejos de ser vencido, asegura Rüdiger Trost, experto de la empresa de seguridad informática F-Secure. En una entrevista la Deutsche Presse-Agentur, Trost habla sobre las características del ataque, lo que se puede hacer y entiende las situaciones en las que los consumidores eventualmente pagan el rescate.

– Gracias a que por casualidad se encontró una especie de freno de emergencia del virus, éste finalmente se paró el viernes. ¿Significa que ya ha pasado?

– Es una ayuda a corto plazo. Pienso que antes o después habrá una nueva ola de este tipo de ataque, sencillamente porque se ha demostrado que funciona muy bien a través de un agujero de seguridad de Windows relativamente antiguo.

–¿Por qué es especial este malware?

– La propagación automática de una computadora a otra ya existe desde hace tiempo, por ejemplo con el gusano "Conficker" en 2008. Pero es la primera vez que lo observamos con un "ransomware", un troyano que exige un rescate por liberar la información. Normalmente, las máquinas no se infectan con este tipo de virus, a menos que uno ejecute una macro de Word manipulada o entre en una página web.

–¿Qué deben hacer los consumidores ahora?

– Bajarse sí o sí la actualización de Windows que cierra el agujero de seguridad utilizado. Microsoft ya publicó un parche. Y usar un antivirus actualizado. Además, contar con un cortafuegos tanto hacia el exterior como en la red interna. Porque lo especial de este virus es que puede saltar en la red de una computadora a otra como un gusano.

–¿Hay que hacer backups de forma regular?

–Si uno se ve afectado, no queda más remedio que utilizar los backups... o pagar.

–¿Pero un ransomware puede infectar también un backup

– Depende. Sin el backup aparece como unidad en el directorio, es muy probable que también sea encriptado. Este sería el peor de los casos posibles. Por eso hay mecanismos para crear el backup de modo de que el sistema no pueda acceder a él sin más.

–¿Hay que pagar?

– En términos generales, las autoridades de seguridad informática y la Policía recomiendan no pagar, porque eso solo agranda el problema. Y es verdad. Pero cuando no hay más opciones para acceder a los archivos y se trata, por ejemplo, de datos clave para una empresa, sin los cuales podría cerrar, entonces no tienen más remedio que pagar.

–¿Y los criminales cumplen su palabra?

– El modelo de negocio se basa de hecho en que la gente paga y recupera sus datos. Pero eso no borra el troyano, que sigue en la computadora. Y uno puede contar con que reaparecerá más adelante y pedirá más dinero.

– Después de que se supiera que el alcance del ataque se debió a un agujero de seguridad que utilizaba la Agencia de Seguridad Nacional (NSA) para sus fines y que fue hecho público por hackers, ¿deberían seguir actuando así los servicios secretos?

– Realmente, a la NSA y otros servicios de inteligencia se les puede recriminar que atesoren los agujeros de seguridad y los usen para sus fines en vez de hacerlos cerrar. Eso lleva a que las computadoras de todo el planeta sean más inseguras. Tarde o temprano, toda brecha de seguridad sale a la luz. Por eso pienso que deberían reconsiderar esta estrategia.

–¿Cree que el ataque sirve como llamada de atención y que las empresas y consumidores actualizarán más a conciencia sus sistemas para cerrar agujeros de seguridad?

– Uno sabe que tiene que bajarse las actualizaciones para cerrar los puntos vulnerables, pero también en 2008 pasó que algunas computadoras seguían infectándose dos años más tarde con el gusano porque no se habían descargado los parches. Seguro se aprenderá de esto, pero quien no lo haya entendido hasta ahora, tampoco lo va a hacer con un ataque de este tipo.

Comentarios